Niewielki, ale skuteczny

3 czerwca 2015, 11:17Abatis to mało znana, niewielka firma założona przez pracowników University of London. Jej pierwszy komercyjny produkt pojawił się w 2011 roku, jednak jest ona na tyle niezwykły, że przyciągnął wyjątkowych klientów. Kontrahentami Abatis są m.in. Lockheed Martin, sektor energetyki jądrowej, sektor kontroli ruchu powietrznego, szwajcarska armia, ONZ czy londyński Network Rail. Abatis produkuje kod zabezpieczający systemy informatyczne.

Dziurawe urządzenia D-Linka

1 czerwca 2015, 09:20Eksperci z węgierskiej firmy Seach-Lab odkryli 53 dziury w urządzeniach NAS (Network Attached Storage) i NVR (Networked Video Recording) firmy D-Link. Dziury pozwalają, m.in., przejąć kontrolę nad urządzeniem. Dziury znaleziono m.in. w DNS-320, DNS-320L, DNS-327L, DNR-326, DNS-320B i innych.

Kahawai ułatwi gry online

26 maja 2015, 10:39Miłośnicy gier on-line wiedzą, że jednym z poważniejszych utrudnień, z jakimi muszą się mierzyć, są wymagania co do przepustowości łączy internetowych. Wydaje się jednak, że problem ten został właśnie rozwiązany przez specjalistów z Duke University i Microsoft Research

Przekierowują reklamy

30 marca 2015, 10:22Firma Ara Labs odkryła nowy typ ataku na rutery. Przestępcy wykorzystują przy tym Google Analytics. Najpierw dochodzi do zarażenia rutera szkodliwym kodem. Gdy komputer korzystający z zarażonego rutera łączy się z witryną, na której znajdują się reklamy Google'a, szkodliwy kod przekierowuje połączenie na serwer cyberprzestępców.

Dziura FREAK również w Windows

6 marca 2015, 12:57Microsoft ostrzega, że wszystkie wspierane obecnie wersje systemu operacyjnego Windows zawierają lukę FREAK w protokole SSL/TLS. Początkowo sądzono, że dziura występuje tylko w systemach Android oraz iOS.

Najbardziej zaawansowana operacja hakerska w historii

17 lutego 2015, 10:45Przed 6 laty grupa znanych naukowców otrzymała pocztą płyty CD z materiałami z konferencji naukowej w Houston, w której wczesniej uczestniczyli. Na płytach, o czym naukowcy nie wiedzieli, znajdował się szkodliwy kod. Wgrali go członkowie zespołu Equation Group, którzy przechwycili płyty w czasie, gdy były one przewożone przez pocztę

Źle zabezpieczone sieci komórkowe

29 grudnia 2014, 11:23Tobias Engel, niemiecki ekspert ds. bezpieczeństwa IT, poinformował podczas konferencji Computer Chaos Club, że protokół SS7, wykorzystywany do komunikacji pomiędzy sieciami telefonii komórkowej, jest bardzo słabo zabezpieczony, przez co łatwo można poznać lokalizację konkretnego telefonu. Wystarczy tylko... znać jego numer.

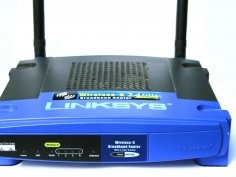

Miliony ruterów narażone na atak

22 grudnia 2014, 12:27Ponad 12 milionów ruterów firm Linksys, D-Link, Edimax, Huawei, TP-Link, ZTE i ZyxEL jest narażonych na atak hakerski. Winny jest błąd w oprogramowaniu RomPager.

Włamanie do ICANN

18 grudnia 2014, 12:57Cyberprzestępcom udało się włamać do systemu należącego do ICANN, organizacji, która zarządza domenami internetowymi najwyższego rzędu. Napastnicy zyskali dostęp do systemu zarządzania plikami rozwiązującymi nazwy domen.

Microsoft się nie poddaje

9 grudnia 2014, 11:02Microsoft wciąż prowadzi sądową walkę z amerykańskim rządem, który domaga się udostępnienia e-maili przechowywanych na serwerach w Dublinie. W odwołaniu złożonym od wcześniejszego wyroku koncern podkreśla, że rząd USA sprzeciwiałby się, gdyby rząd innego państwa domagał się dostępu do danych przechowywanych w USA.